F5 BIG-IP 是美国 F5 公司的一款集成了网络流量管理、应用程序安全管理、负载均衡等功能的应用交付平台。鉴于相关漏洞潜在危害程度较高,建议用户核查F5 BIG-IP和F5 BIG-IQ使用情况,及时修补漏洞,消除安全隐患。

一、漏洞详情

(一) CVE-2021-22986(BIG-IP/BIG-IQ iControl REST 未授权远程命令执行漏洞)

该漏洞允许未经身份验证的攻击者通过BIG-IP管理界面和自身IP地址对iControl REST接口进行网络访问,以执行任意系统命令,创建或删除文件以及禁用服务。该漏洞只能通过控制界面利用,而不能通过数据界面利用。

当以设备模式运行时,该漏洞允许经过身份验证的用户通过BIG-IP管理端口或自身IP地址对配置实用程序进行网络访问,以执行任意系统命令,创建或删除文件或禁用服务。该漏洞只能通过控制界面利用,而不能通过数据界面利用。漏洞利用可能导致系统完全受损并破坏设备模式。

流量管理用户界面(TMUI),也称为配置实用程序,在未公开的页面中具有经过身份验证的远程命令执行漏洞。

在配备了高级WAF或ASM的设备模式下运行时,流量管理用户界面(TMUI)(也称为配置实用程序)在未公开的页面中具有经过身份验证的远程命令执行漏洞。

在配备了高级WAF或BIG-IP ASM的系统上,流量管理用户界面(TMUI)(也称为配置实用程序)在未公开的页面中具有经过身份验证的远程命令执行漏洞。

流量管理微内核(Traffic Management Microkernel,TMM)URI的规范化可能会错误地处理对虚拟服务器的请求,从而触发中断溢出,导致DoS攻击。在某些情况下,它可能绕过基于URL的访问控制或造成远程代码执行。该突破只能通过控制界面利用,而不能通过数据界面利用。

对在登录页面的策略中配置了Advanced WAF / ASM虚拟服务器的恶意HTTP响应可能会触发中断重叠,从而导致DoS攻击。在某些情况下,可能造成远程代码执行。该中断只能通过控制界面利用,而不能通过数据界面利用。

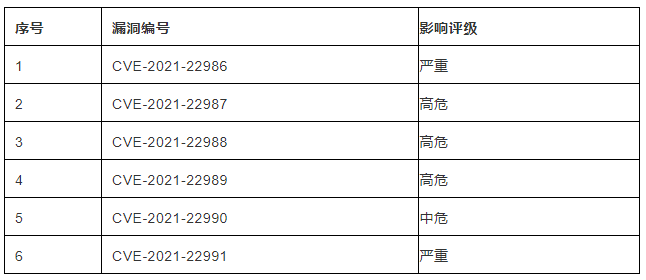

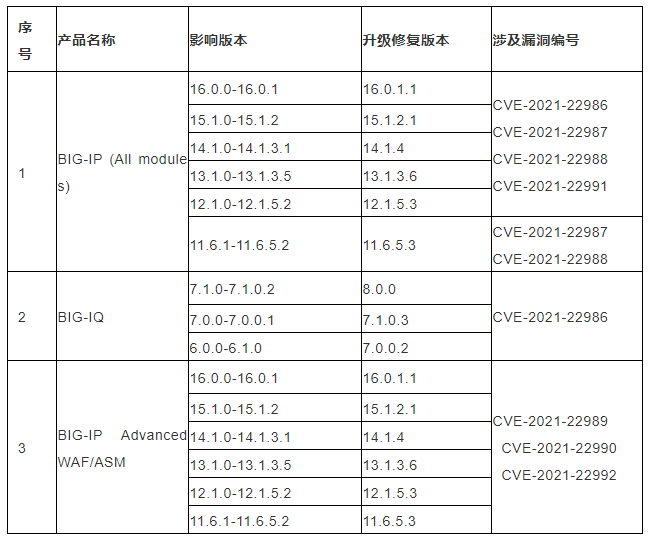

二、影响评级

四、相关链接

漏洞CVE-2021-22986临时修补方案详见:

https://support.f5.com/csp/article/K03009991。

漏洞CVE-2021-22987临时修补方案详见:

https://support.f5.com/csp/article/K18132488。

漏洞CVE-2021-22992临时修补方案详见:

https://support.f5.com/csp/article/K52510511。

漏洞其他详情参见:

https://support.f5.com/csp/article/K02566623。

(国资国企安全响应中心(CASRC)作为收集用户及自身资产相关漏洞和威胁情报的窗口,是中资网安对外发布突发安全事件处置响应的平台,旨在充分利用全社会的白帽子资源及各安全公司技术优势,以平台为纽带共同服务于国资国企网络信息安全,打造健康、可信赖的互联网安全生态。)