中央企业网络安全态势月报(2024年1月)

2024.02.22

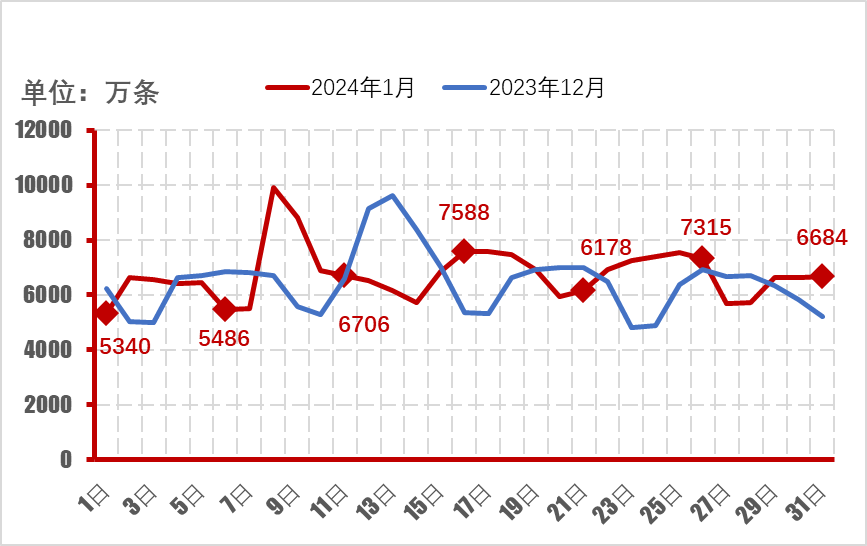

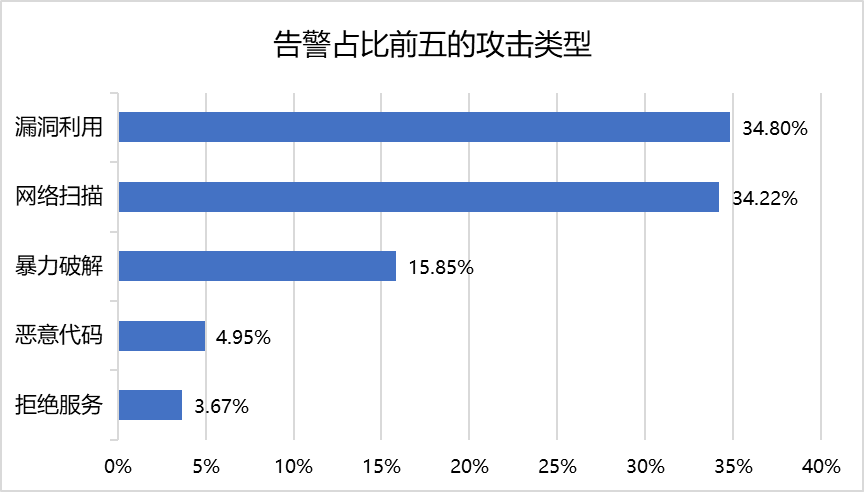

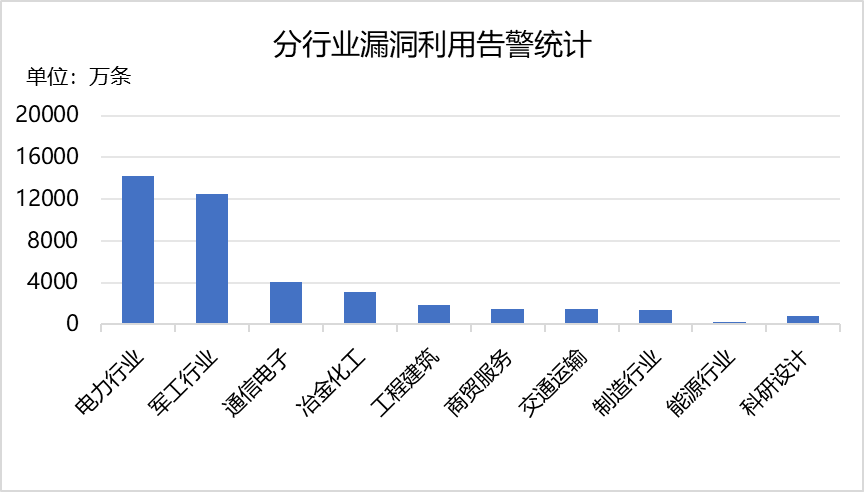

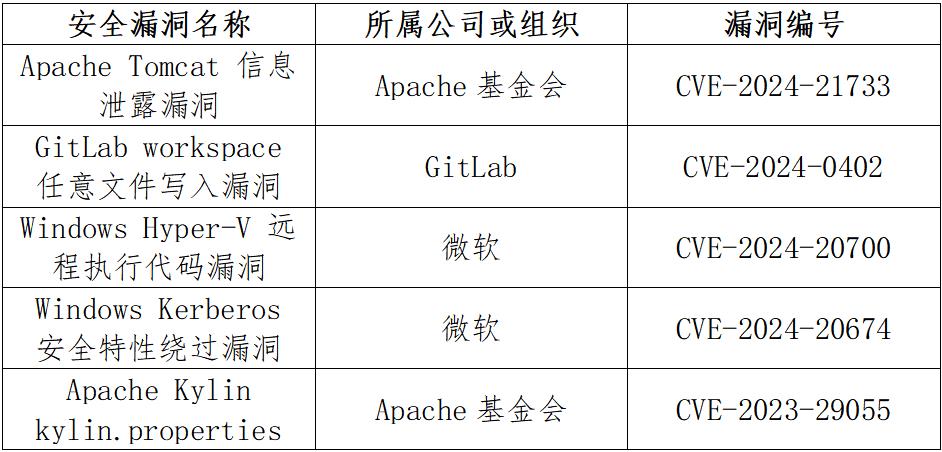

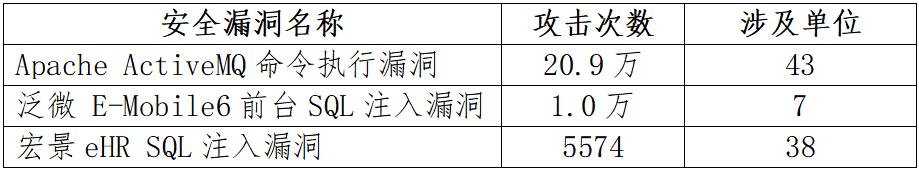

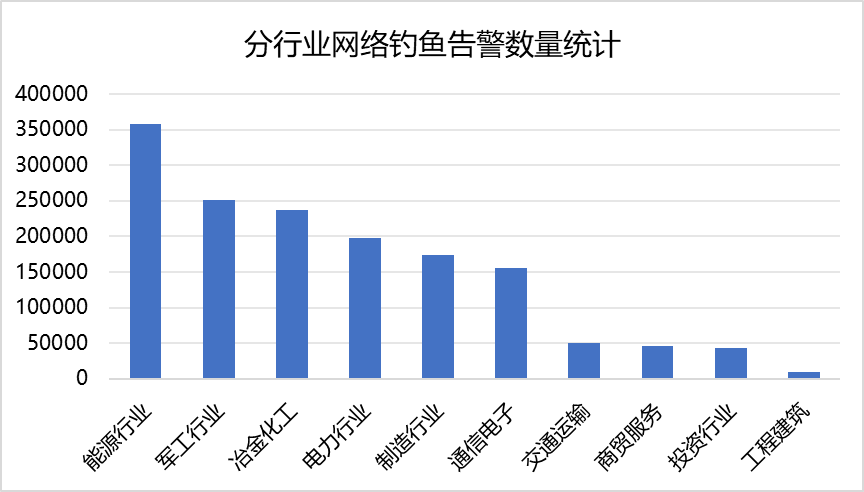

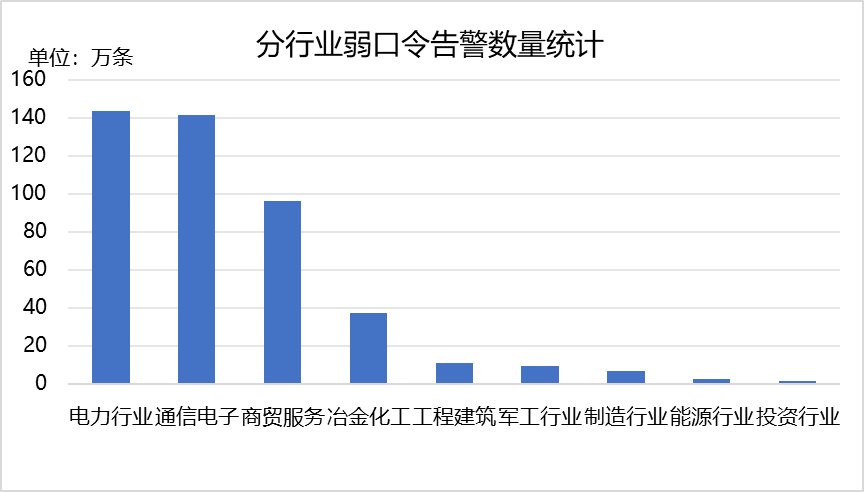

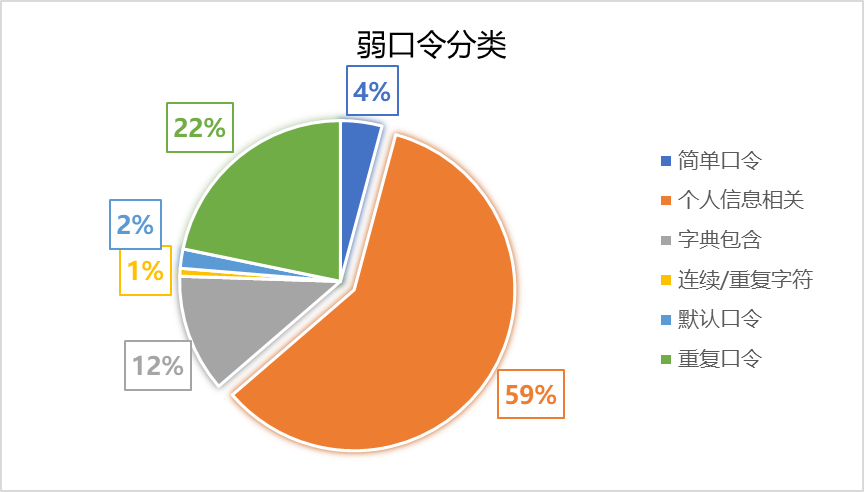

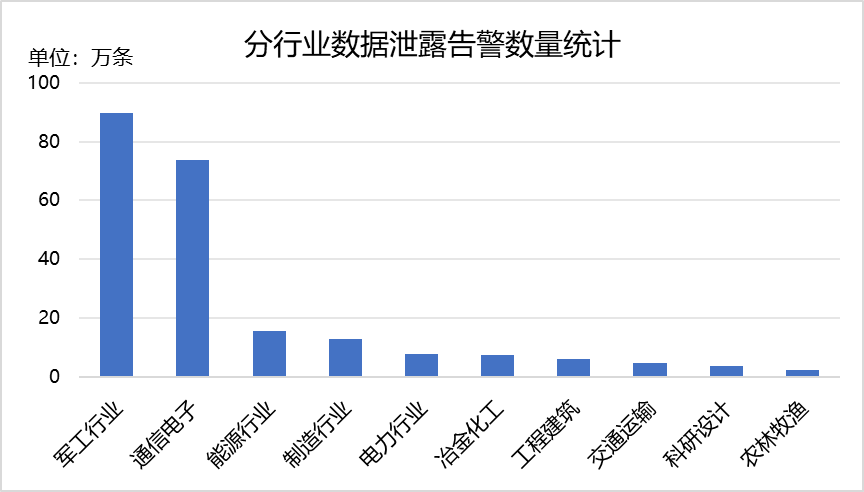

一、整体情况 2024年1月,国资国企在线监管安全运营中心(以下简称安全运营国家中心)共监测到中央企业网络安全告警20.9亿条,环比上月增加4.5%,其中高危及以上告警1.44亿条,占比6.9%。 中央企业排名前三的告警类型分别为漏洞利用、网络扫描、暴力破解,告警占比如下图所示。二、安全态势(一)安全漏洞态势 本月,安全运营国家中心依托国资国企网络信息安全在线监管平台,监测到漏洞利用攻击4.0亿次,涉及853家中央企业单位,告警数量排名前三的行业为电力行业、军工行业、通信电子,告警数量分行业统计情况如下。 本月,安全运营国家中心共收集安全漏洞135个,其中涉及面较广且较为严重的安全漏洞5个,如下表所示。 本月攻击中央企业单位的主要安全漏洞及攻击次数如下表。 建议使用上述应用和组件的单位尽快升级版本,同时定期进行安全审计和漏洞扫描,及时发现并修复潜在的安全问题,防止相关漏洞被攻击者利用,如果有任何疑问和需求可联系安全运营国家中心解决。(二)钓鱼攻击态势 本月,安全运营国家中心依托国资国企网络信息安全在线监管平台,共接收网络钓鱼告警152.3万条,涉及223家中央企业单位。告警数量前三的行业为能源行业、军工行业、冶金化工,告警数量分行业统计情况如下。 为防范网络钓鱼攻击,安全运营国家中心提出以下建议:一是培养网络安全意识,养成良好的网络使用习惯,不轻信来历不明的信息,不随意点击可疑的链接或下载附件,不泄露个人信息或敏感数据;二是使用多因素身份验证来提高账户的安全性,设置复杂口令并定期更换,不在不同的网站或平台使用相同口令;三是保持各种软件和系统的实时更新,使用正规的杀毒软件和防火墙,定期扫描系统以查找可能受威胁的主机。(三)弱口令态势 弱口令是攻击者突破边界网络防护的主要手段之一,安全运营国家中心持续对中央企业弱口令使用情况进行监测并及时反馈,本月共接收弱口令告警341万余条,涉及76家中央企业共207家单位,告警数量前三的行业为电力行业、通信电子、商贸服务。告警数量分行业统计情况如下。 本月,安全运营国家中心针对6类弱口令类型开展监测,告警数占比前三的类型分别为个人信息相关口令(如生日、姓名、电话号码,例如姓名首字母+生日组合:wxm199507等)、重复口令(在多个系统中使用相同的口令)和字典包含口令(容易被口令字典攻击破解的口令,如:“P@ssw0rd”等),各类弱口令告警比例如下图所示。 为降低弱口令造成的安全风险,安全运营国家中心建议中央企业采取以下措施保障系统安全: 1.加强安全意识教育:定期对员工进行网络安全意识培训,强调使用复杂且安全的口令的重要性,警醒员工不要使用弱口令,避免因为个人疏忽导致安全漏洞。 2.强制实施口令策略:制定严格的口令策略,要求用户口令必须满足一定的长度、复杂性要求,并定期更新口令,建议每3个月更换一次。 3.广泛采用二次验证:对于重要账户和系统实施二次验证(2FA)机制,即在用户输入正确口令后,还需要通过其他方式验证用户身份,如手机短信验证码、电子邮件验证码或生物识别技术等。 4.限制登录尝试次数:设置一定的登录失败次数上限,超过限制后锁定账户或延迟下一次尝试,以防止暴力破解攻击。(四)数据安全态势 本月,安全运营国家中心对近期较为活跃的Purple Fox、雪狼(又名幽谍犬、树狼)等窃密木马家族开展持续跟踪,发现15家中央企业单位的50余个资产被感染。安全运营国家中心主动联系相关单位进行上机处置,成功帮助清除病毒木马程序,及时遏制网络与数据安全危害扩大。 安全运营国家中心在常规网络流量监测之外,从可能发生数据泄露的场景出发,利用敏感系统特征、域名前缀特征、流量传输特征等信息,对包括数据存储类、ETL工具、数据管理类、查询应用类、分析计算类、数据监控类等6大类共103种应用开展监测分析。本月共接收数据泄露告警225万余条,涉及256个应用、160家中央企业单位,告警数量前三的行业为军工行业、通信电子、能源行业。 本月,共发现影响较大的数据泄露事件15起,泄漏的数据包括单位内部文档、个人信息(姓名、身份证号、手机号码、职务、工作邮箱等)、业务系统源代码与配置信息等。上述信息泄露后,可能被不法分子利用入侵单位系统,破坏正常工作秩序,或利用个人信息对单位人员进行网络钓鱼、电信诈骗,给个人与单位造成经济财产损失。