中央企业网络安全态势月报(2024年8月)

2024.09.20

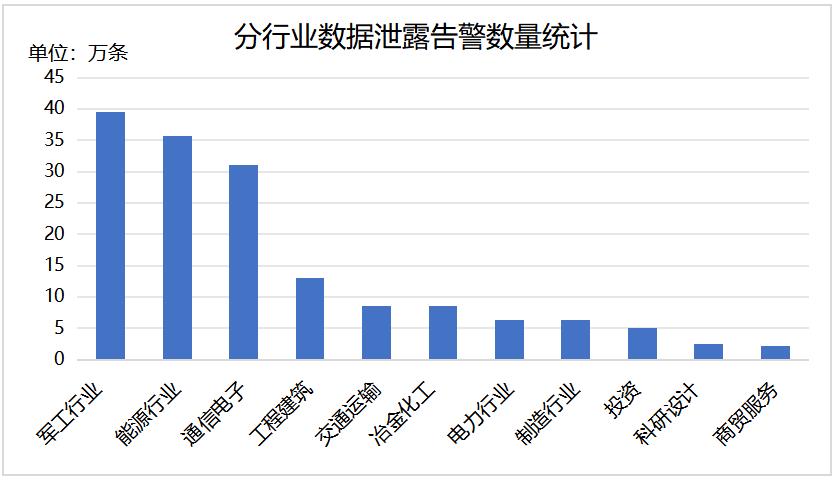

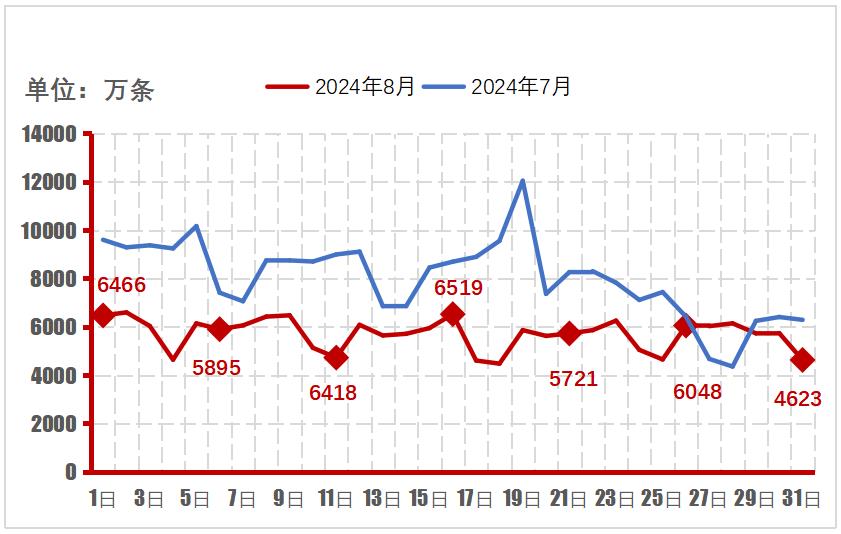

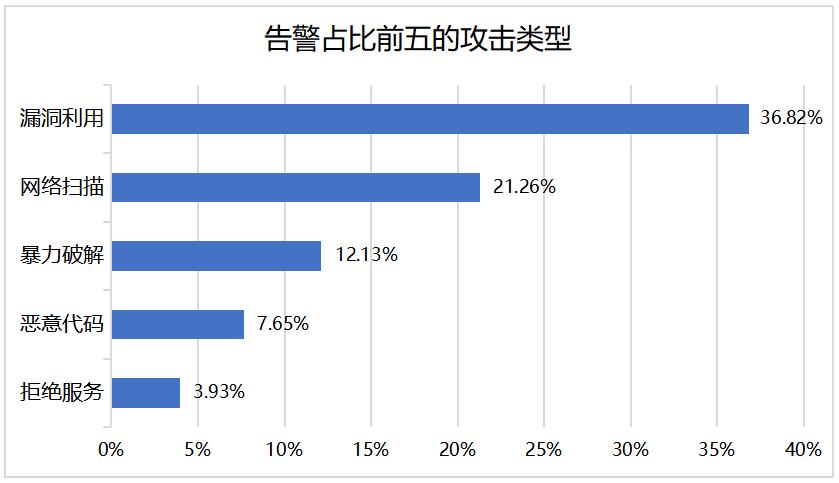

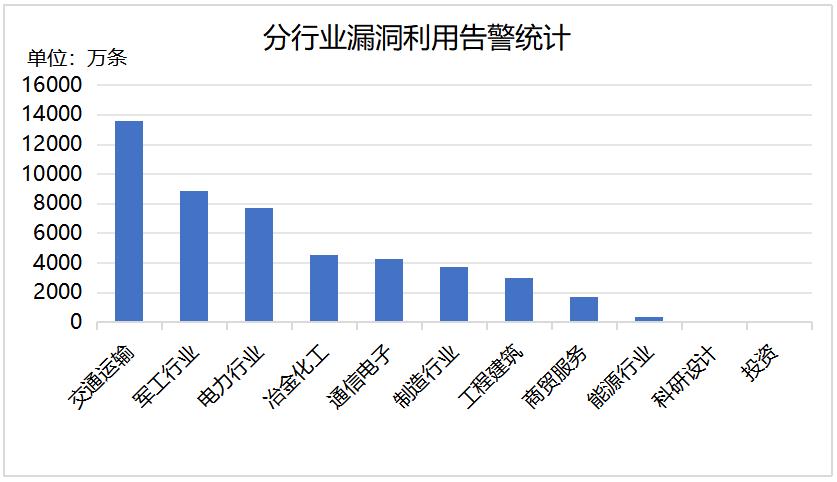

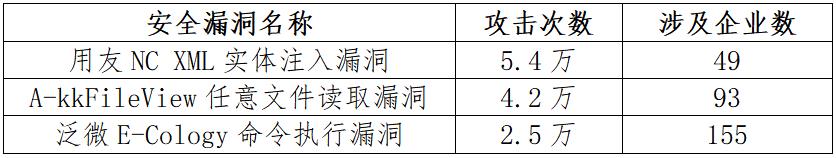

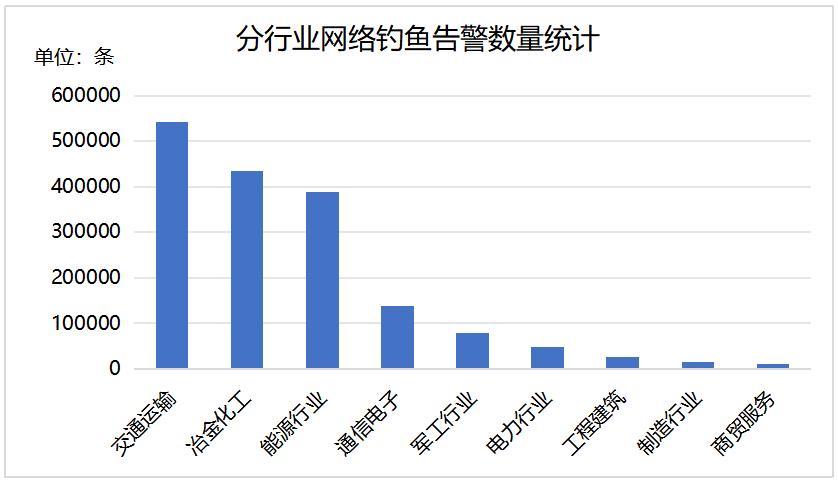

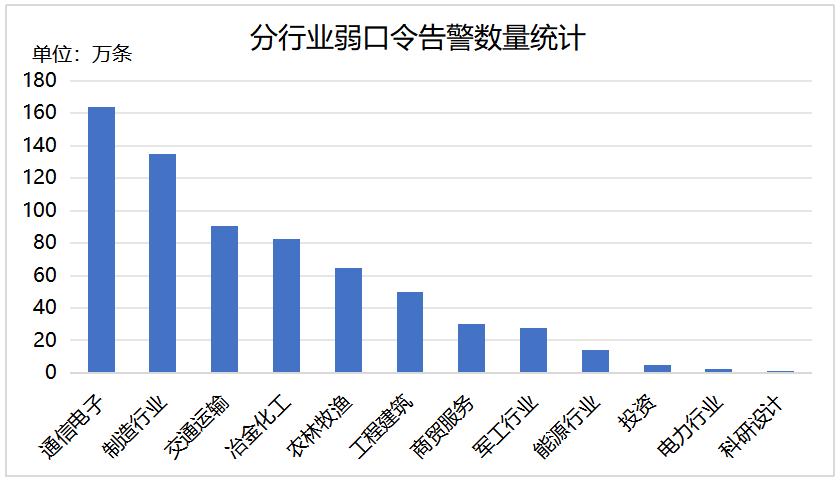

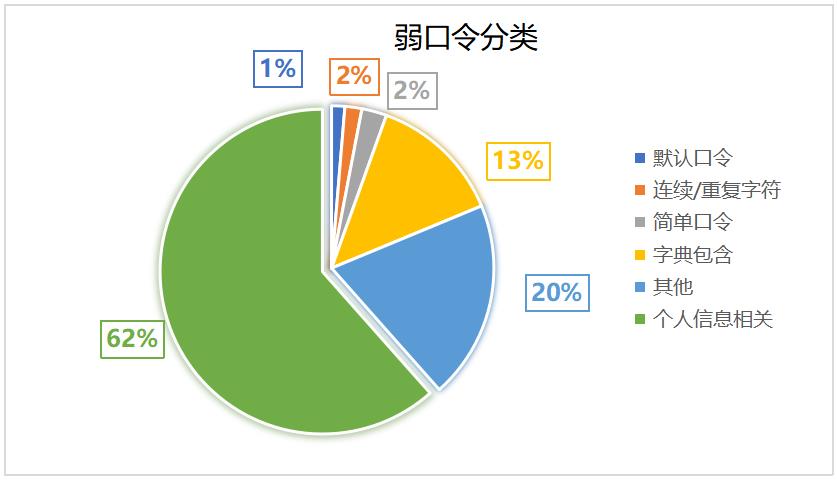

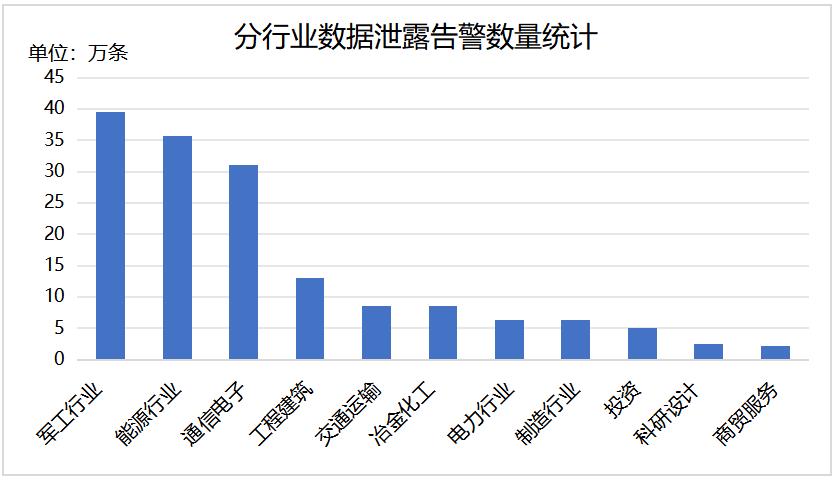

一、整体情况 2024年8月,国资国企在线监管安全运营中心(以下简称安全运营中心)共监测到中央企业网络安全告警17.7亿条,环比上月减少28.6%,其中高危及以上告警1.9亿条,占比10.7%。 中央企业排名前三的告警类型分别为漏洞利用、网络扫描、暴力破解,告警占比如下图所示。二、安全态势(一)安全漏洞态势 2024年8月,安全运营中心依托国资国企网络信息安全在线监管平台,监测到漏洞利用告警6.5亿条,涉及881家中央企业单位,告警数量排名前三的行业为交通运输、军工行业、电力行业,告警数量分行业统计情况如下。本月,交通运输行业告警数量有较大提升,军工行业、电力行业漏洞利用告警数量仍处于高位,建议相关中央企业引起重视加强防范。 2024年8月,安全运营中心共收集安全漏洞225个,其中涉及面较广且较为严重的安全漏洞4个,如下表所示。 2024年8月,用于攻击中央企业的主要安全漏洞及攻击次数如下表。 本月,利用企业资源管理系统(ERP)漏洞对中央企业的攻击较多,且由于相关系统在中央企业应用广泛,不排除有更多中央企业面临威胁,建议使用上述应用和组件的中央企业尽快升级版本,同时定期进行安全审计和漏洞扫描,及时发现并修复潜在的安全问题,防止相关漏洞被攻击者利用,如果有任何疑问和需求可联系安全运营中心。(二)钓鱼攻击态势 2024年8月,安全运营中心依托国资国企网络信息安全在线监管平台,共监测到网络钓鱼告警172.5万条,涉及184家中央企业单位。告警数量前三的行业为交通运输、冶金化工、能源行业,告警数量分行业统计情况如下。本月,告警行业分布情况变化不大,总体告警数量环比上月有小幅下降。 为更好防范网络钓鱼攻击,安全运营中心提出以下建议: 1.加强员工网络安全意识培养,形成良好的网络使用习惯,不轻信来历不明的信息,不随意点击可疑的链接或下载附件,不泄露个人信息或敏感数据; 2.使用多因素身份验证来提高账户的安全性,设置复杂口令并定期更换,不在不同的网站或平台使用相同口令; 3.保持各软件和系统实时更新,使用正规的杀毒软件和防火墙,定期扫描系统以查找可能受威胁的主机。(三)弱口令态势 口令破解是攻击者突破中央企业边界网络防护的主要手段之一,安全运营中心持续对中央企业弱口令使用情况进行监测并及时反馈。2024年8月共监测到弱口令告警666万余条,涉及741家中央企业单位,告警数量前三的行业为通信电子、制造行业、交通运输,告警数量分行业统计情况如下。本月弱口令告警总数量环比上月持平,但制造行业弱口令告警数量相比上月显著增加,建议相关企业引起重视加强管控。 本月,安全运营中心针对6类弱口令类型开展监测,告警数占比前三的类型分别为个人信息相关口令(如生日、姓名、电话号码,例如姓名首字母+生日组合:wxm199507等)、字典包含口令(容易被口令字典攻击破解的口令,如:“P@ssw0rd”等)、简单口令(口令长度低、最多仅有两种字符)。各类弱口令告警比例如下图所示。 为降低弱口令造成的安全风险,安全运营中心建议中央企业采取以下措施降低弱口令风险,保障系统安全。 1.使用复杂密码:设置密码长度至少为8位,宜同时包含大小写字母、数字、特殊字符,提高密码的复杂度,不使用设备或账户初始密码及常见的弱口令密码。 2.定期更改密码:设置复杂密码后,并非一劳永逸,随着时间的推移,密码仍存在被破译的可能性。重要网络信息系统应定期(至少3个月内)进行密码更改,同时要避免数套密码轮换修改。 3.避免密码串用:在不同平台及系统避免使用相同的密码,防止一个密码泄露后其他系统被“撞库”攻击连带攻破,导致泄密面进一步扩大。 4.定期检查账户状态:计算机系统及网络账户通常具备安全审计功能,可查询历史异常记录,定期检查日志,及时发现账户异常行为,防止因密码泄露导致内部数据、信息被持续窃取。(四)数据安全态势 本月,安全运营中心在常规网络流量监测之外,从可能发生数据泄露的场景出发,利用敏感系统特征、域名前缀特征、流量传输特征等信息,对包括数据存储类、ETL工具、数据管理类、查询应用类、分析计算类、数据监控类等6大类共112种应用开展监测分析。本月共监测到数据泄露告警159.5万条,涉及318个应用、563家中央企业单位,告警数量前三的行业为军工行业、能源行业、通信电子。